如果还未过证书锁定,可以参考前篇 android 抓包系列四(过证书锁定SSL Pinning)

有些应用会检测系统是否设置了代理,如果设置就不让使用,还有些如flutter项目压根不经过代理,除非自己设置,像这些应用的包是抓取不到的,针对这种问题需要过代理检测,那只能使用vpn,通过vpn将数据转发出去,这里通过 clash meta来解决,google play下载 Clash Meta for Android,你也可以去github下载:

https://github.com/MetaCubeX/ClashMetaForAndroid/releases

然后新建一份config.yaml,自定义规则如下:

#tproxy-port: 7890

bind-address: '*'

mixed-port: 7892

redir-port: 7893

allow-lan: true

mode: Global

log-level: silent

ipv6: false

external-controller: 0.0.0.0:9090

profile:

store-selected: true

store-fake-ip: false

tun:

enable: true

device: Meta

stack: system #or gvisor

dns-hijack:

- 'any:53'

auto-route: true #加上

auto-detect-interface: true #加上

dns:

enable: true

listen: 0.0.0.0:1053

ipv6: false

enhanced-mode: redir-host

nameserver:

- 114.114.114.114

- 8.8.8.8

proxies:

- name: Proxy_HTTP

# server 处修改为你的抓包软件设备的 IP

server: 192.168.x.x

# 抓包软件的端口

port: xxxx

# 抓包软件的代理类型

type: http

- name: Proxy_Socks5

server: 192.168.x.x

port: xxxx

type: socks5

proxy-groups:

rules:

- DOMAIN-SUFFIX,ip6-localhost,DIRECT

- DOMAIN-SUFFIX,ip6-loopback,DIRECT

- DOMAIN-SUFFIX,lan,DIRECT

- DOMAIN-SUFFIX,localhost,DIRECT

- IP-CIDR,0.0.0.0/8,DIRECT,no-resolve

- IP-CIDR,10.0.0.0/8,DIRECT,no-resolve

- IP-CIDR,100.64.0.0/10,DIRECT,no-resolve

- IP-CIDR,127.0.0.0/8,DIRECT,no-resolve

- IP-CIDR,172.16.0.0/12,DIRECT,no-resolve

- IP-CIDR,192.168.0.0/16,DIRECT,no-resolve

- IP-CIDR,198.18.0.0/16,DIRECT,no-resolve

- IP-CIDR,224.0.0.0/4,DIRECT,no-resolve

- IP-CIDR6,::1/128,DIRECT,no-resolve

- IP-CIDR6,fc00::/7,DIRECT,no-resolve

- IP-CIDR6,fe80::/10,DIRECT,no-resolve

- IP-CIDR6,fd00::/8,DIRECT,no-resolve

- MATCH,Proxy_HTTP

上面修改成你的抓包软件的地址和端口,然后上传到clash-meta中,或者你可以保存到服务器如nginx,github,gitlab等等,通过url的方式加载都可以。

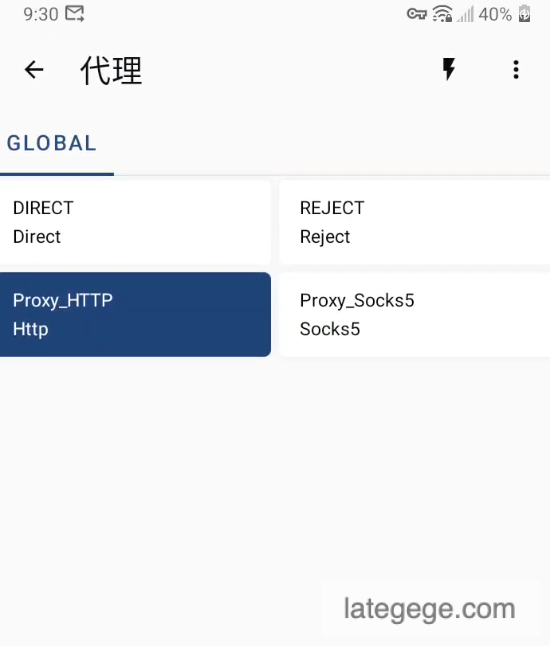

代理规则选则Proxy_HTTP ,然后运行

这个时候 你所有的流量以VPN的形式全部流向你的抓包软件,即使是flutter应用,也无法逃脱。

还有很多app如果是双向证书验证,那就没办法了,更有甚者vpn也会被检测到幕后使用了代理,具体怎么检测未知,不过我想经过了代理的流量和不经过代理肯定会有区别,也许就是这小小的区别让他们检测出来的吧,正所谓道高一尺魔高一丈,具体问题还需要具体分析。

本篇是android抓包系列的完结篇,抓包不仅可以作为测试用途,还能够查看手机哪些软件在偷偷上报数据,只要走http、https协议,普通抓包软件都能让他们现行,然后配合上家庭路由器的域名黑名单屏蔽它们的上报,统计和埋点这些请求无疑会泄漏隐私和偷跑流量,只要在dns层面拦截,它们就访问不了服务器,而且这些玩意都是耗电大户,无论是国内和国外都如此,谷歌框架上报的接口也非常多,只是频次没有国内软件那么频繁。